Guía para olfatear paquetes de red y espiar sitios visitados, búsquedas en Internet y contraseñas de otros ordenadores o dispositivos conectados

Los televisores inteligentes, los robots aspiradores y las cámaras de seguridad económicas envían constantemente información personal a servidores remotos sin requerir ningún consentimiento explícito. Cuando notas ralentizaciones repentinas o sospechas que una aplicación está consumiendo ancho de banda en segundo plano, no basta con confiar en la configuración básica del sistema operativo. Necesitamos bajar al nivel más bajo de comunicación informática. Comprender exactamente qué información pasa a través del enrutador le permite identificar fallas de seguridad, bloquear comunicaciones no deseadas y desenmascarar la telemetría oculta de los fabricantes de hardware. Esta operación se basa en capturar y analizar los fragmentos individuales de datos que componen cada solicitud web.

LEA TAMBIÉN: Captura paquetes y espía el tráfico en redes WiFi

El principio de olfateo: pasivo y activo.

El proceso de seguimiento de las comunicaciones, conocido en el entorno de la ciberseguridad como olfatear paquetesConsiste en escuchar en silencio el diálogo entre máquinas. Los datos viajan divididos en pequeños bloques que contienen un encabezado, útil para identificar al remitente y al destinatario, y una carga útil, que aloja el mensaje real.

La interceptación se divide en dos categorías fundamentales:

- Olfateo pasivo: ocurre sin interferir con la red en lo más mínimo. La computadora se limita a escuchar señales de radio Wi-Fi o transmisiones en concentradores cableados más antiguos. Es imposible que un administrador del sistema lo detecte.

- Olfateo activo: Requiere intervención directa sobre el tráfico. En las redes modernas operadas por conmutadores, el hardware envía datos sólo al dispositivo afectado, aislando a los demás. Para superar este bloqueo físico, se utilizan técnicas agresivas comoEnvenenamiento por ARPque engañan al router haciéndole creer que nuestro ordenador es el destinatario legítimo de información de otras personas.

Hardware requerido y modo promiscuo

Los circuitos de red estándar están programados para descartar automáticamente todas las comunicaciones que no estén dirigidas a su dirección MAC, con el fin de ahorrar energía y ciclos de procesador. Para capturar todo el flujo de tráfico aéreo o por cable, debe forzar la activación de la tarjeta de red. modo promiscuoobligándolo a registrar cada bit interceptado.

No todas las tarjetas Wi-Fi integradas en las computadoras portátiles admiten esta función o la inyección de paquetes. Quienes realizan auditorías de seguridad utilizan adaptadores inalámbricos externos específicos. Por ejemplo, antenas USB equipadas con conjuntos de chips. Realtek RTL8812AU Ofrece soporte completo para el modo promiscuo y software de monitoreo avanzado, como dispositivos producidos por Red Alfa.

Software de captura para entornos de escritorio

Transformar una secuencia caótica de bytes en texto comprensible requiere el uso de analizadores de protocolos. Existen soluciones que se adaptan a diferentes necesidades, desde la inspección textual rápida hasta la disección forense.

Wireshark es la herramienta de código abierto definitiva para analizar cientos de protocolos diferentes. Al iniciar el programa, la pantalla se llena inmediatamente de líneas de colores que se desplazan a gran velocidad. Sin el uso de filtros, la cantidad de datos es inmanejable. Escribiendo sintaxis como http o DNS en la barra superior, el programa aísla las consultas a nombres de dominio. Una función fundamental es la Seguir la secuencia TCP: al hacer clic derecho en un solo fragmento, el software reconstruye toda la conversación entre el cliente y el servidor, mostrando el código HTML o las credenciales si la conexión no estaba cifrada.

Olfateo inteligente ofrece un enfoque mucho más simplificado para los sistemas Windows. Sin interfaces complejas, se centra en mostrar datos en formato ASCII puro. Es excelente para investigar el comportamiento de ejecutables locales sospechosos, mostrando el contenido intercambiado como si fuera un archivo de texto normal. Sin embargo, requiere la instalación de un controlador de captura como Npcap para interactuar correctamente con el hardware.

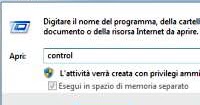

Muchos no saben que los últimos sistemas operativos de Microsoft esconden un monitor de red incorporado. Para evitar la instalación de programas de terceros en servidores o estaciones de trabajo de la empresa bloqueados, seguimos la ruta de navigaweb usando PktMon. Esta herramienta nativa, que puede iniciarse exclusivamente desde la línea de comandos, intercepta el tráfico en puertos específicos y guarda los resultados en un archivo con extensión .etl, fácilmente convertible a un formato compatible para su posterior lectura en profundidad.

Evite el cifrado HTTPS y supervise los teléfonos inteligentes

Hoy en día, casi toda la web adopta estándares de seguridad como el protocolo TLS 1.3. Se acabó la época en la que bastaba con interceptar la red wifi de un bar para robar la contraseña de una red social. Al inspeccionar una conexión moderna normal, solo verá una secuencia alfanumérica incomprensible.

Para leer las solicitudes cifradas generadas por su navegador, utiliza violinista clásico. Este software funciona como un proxy de depuración local realizando un ataque. Hombre en el medio autorizado. Instala un certificado de seguridad raíz ficticio dentro del sistema operativo. El navegador confía en el certificado y entrega los datos a Fiddler, quien los descifra en texto plano en la pantalla y luego los cifra y los envía al servidor real. Es fundamental saber si un sitio web transmite tokens bancarios o cookies de sesión de forma incorrecta.

Para el ecosistema móvil, PCAPdroid representa la mejor opción en Android. Hasta hace unos años, monitorear un teléfono requería desbloquear permisos root con procedimientos arriesgados. Esta aplicación simula una VPN local dentro del propio teléfono inteligente. Todo el tráfico generado por otras aplicaciones pasa a través de este túnel falso, lo que le permite extraer registros exactos e identificar rastreadores de publicidad intrusiva antes de que la información abandone la antena de su dispositivo.

Límites y posibilidades

- Telemetría de dispositivos IoT: Aunque los sitios web utilizan HTTPS, muchos componentes domésticos baratos, como enchufes inteligentes o cámaras IP de origen dudoso, todavía transmiten datos de forma clara utilizando protocolos antiguos. El análisis de la red doméstica revela muchas veces el envío constante de información a servidores ubicados en Asia.

- Vulnerabilidad de metadatos DNS: Incluso si el contenido de la página visitada está sólidamente cifrado, la solicitud inicial para traducir el nombre del sitio a su dirección IP a menudo viaja sin protección. Quien intercepta la red no puede leer los mensajes enviados, pero sabe perfectamente qué dominios se abren y en qué momento.

- Diferencia entre recuperación de contraseña y escuchas telefónicas: Extraer una contraseña guardada en la configuración de Google Chrome utilizando herramientas específicas no es una actividad de red. El rastreo captura las credenciales solo cuando pasan por la red durante un inicio de sesión no seguro.

- Protección total en redes públicas: En hoteles o aeropuertos, el administrador del punto de acceso tiene visibilidad técnica del tráfico que pasa. El único escudo eficaz es encapsular toda la conexión dentro de una VPN confiable desde el primer segundo de conexión.

También se puede instalar en una PC normal. KaliLinux que incluye todas las herramientas de prueba de intrusiones.

En otro artículo, otros programas para atacar la red y encontrar vulnerabilidades interceptando tráfico incluso con ataques Man In The Middle que espían y cambian las comunicaciones entre dos personas.