Cómo reconocer los distintos tipos de malware: virus informáticos, troyanos, gusanos, exploits, ransom, keylogger, spyware, backdoor, adware

El término «malware» es la abreviatura de «soft».mercancía enfermoigno «, por lo que con esta palabra tendemos a indicar todo tipo de virus informático, como troyano, rootkit o spyware. Para ser precisos, un virus es un tipo de malware y el dolor de estómago es un tipo de enfermedad, por lo que un antimalware también es un antivirus por definición Dado que los dolores abdominales pueden ser de varios tipos, con diferentes síntomas y causas, también para el malware hay varias categorías ya veces el software malintencionado puede que ni siquiera sea un virus.

En esta completa guía le mostraremos, con fines educativos y de prevención, cómo reconocer los distintos tipos de malware por saber si su PC está protegida contra cada una de estas amenazas, para poder seguir trabajando en el ordenador con total seguridad sin miedo a ralentizaciones o peor pérdida de datos (que es frecuente en el último periodo).

¿Qué tipos de virus informáticos son más peligrosos para su computadora?

¿Qué son los programas maliciosos?

Antes de enumerar los diversos tipos de malware, tratando de permanecer siempre en lo práctico en lugar de en lo teórico, veamos ¿Cuál es la diferencia entre los términos «antivirus» y «antimalware»?, que a menudo se utilizan de forma confusa. A algunos usuarios se les hace creer que las soluciones antivirus son más efectivas que los programas que protegen contra el malware. La cuestión es bastante complicada ya que, hoy en día, todos los programas antivirus más habituales también protegen contra todo tipo de malware pero siempre se denominan «Antivirus» porque, comercialmente, son más populares. Además, en algunos casos, algunos programas se autodenominan «anti-malware», aunque no ofrecen una protección completa contra todo tipo de amenazas, se especializan en una sola categoría.

¿Qué es el malware y qué tan peligroso es?

Sepa qué tipos de malware son existir y saber la diferencia entre troyanos, spyware, virus, gusanos, es muy importante asegurarse de que el antivirus que está utilizando o que desea descargar o comprar protege contra todo tipo de infecciones o si se especializa solo en algunos.

De esta forma, leyendo los detalles de los distintos programas en cuanto a las protecciones disponibles podemos averiguar si todos los malware enumerados a continuación se reconocen correctamente.

Virus

Un virus informático ataca el código de un programa o aplicación y se replica automáticamente para propagarse utilizando esa aplicación.

El nombre es análogo a su homónimo biológico: un virus informático no solo inutiliza el software atacado, sino que también funciona en segundo plano (oculto) realizando tareas maliciosas. Con respecto a los virus, escribí una publicación en los tipos de virus informáticos más peligrosos donde se explica más detalladamente la diferencia entre Trojan y Worm.

Caballo de Troya / Troyano

Un troyano es un tipo de malware oculto dentro de otro, en muchos casos útil o aparentemente útil.

Luego, el usuario ejecuta el troyano pensando que es un programa normal, de manera que le da el control total de la PC y abre los puertos para poder descargar gusanos, virus y otras porquerías en la computadora. Los troyanos pueden ser muy peligrosos, ya que se esconden bien y, a menudo, solo muestran signos de su presencia después de haber comprobado el daño del material descargado en conjunto o del propio troyano.

Gusano

Gusanos son programas de software maliciosos desarrollados para propagarse lo más rápido posible después de que su PC está infectada.

A diferencia de los virus, no aprovechan la presencia de otros programas para multiplicarse, sino que explotan dispositivos de almacenamiento como memorias USB, correos electrónicos o vulnerabilidades en el sistema operativo (de hecho, pueden propagarse rápidamente incluso a través de recursos compartidos de red, infectando todas las PC de una LAN la red). Su propagación masiva ralentiza el rendimiento de las PC y las LAN, difunde datos al exterior, instala virus y troyanos y puede causar problemas en el funcionamiento general de la PC.

Registrador de teclas

El Keylogger a menudo lo lleva un gusano o un troyano y es ese programa capaz de «leer» lo que se escribe en el teclado de la computadora, guardarlo y enviarlo.

El KeyLogger es un programa que permite a los piratas robar contraseñas u otros datos importantes como los datos de la banca online: todo lo que tienen que hacer es instalar una (incluso a través de un troyano) y esperar a leer todas las teclas que el usuario infectado presiona en el teclado. En otra pagina podemos prueba un Keylogger para espiar una PC mientras que en un artículo específico yo mejores programas anti-keylogger.

Marcadores

Los dialers son reliquias de un tiempo pasado cuando la gente navegaba por Internet usando módems de acceso telefónico.

Estos virus pudieron marcar números de teléfono de forma automática y sin ser detectados para conectarse a proveedores externos. Por lo tanto, la víctima, en lugar de conectarse con su propia suscripción, tal vez se conectó a un proveedor brasileño, recibiendo así una factura telefónica muy cara. Los dialers no tienen ningún efecto sobre las conexiones ADSL o de fibra óptica y prácticamente han desaparecido.

Puerta trasera / Bot

Una puerta trasera es una verdadera «puerta secreta» que permite a los desarrolladores acceder a su PC y todas sus funciones.

Estos puertos secretos pueden ser explotados legítimamente por los desarrolladores, pero también pueden ser abiertos por personas malintencionadas para tomar el control de nuestra computadora o para cambiar el comportamiento de un determinado programa. Las puertas traseras a menudo se instalan después de ejecutar un troyano; la PC infectada se convierte en parte de una botnet que es una red informática que utiliza el pirata informático para sus fines. Las botnets se pueden utilizar con fines ilegales, enviar spam, enviar ciberataques, etc., por lo que la víctima se encuentra, sin su conocimiento, llevando a cabo acciones ilegales graves y procesada por la ley.

En las publicaciones de la control anti-botnet y computadoras ZombieLe expliqué que en el mundo hay miles de computadoras que forman parte de estas botnets y que son utilizadas, de forma remota, por los piratas informáticos para sus fines.

Explotar

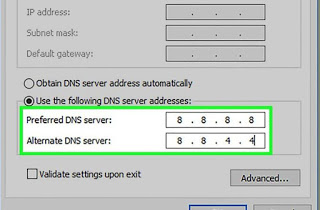

Exploits son herramientas que se utilizan para explotar sistemáticamente las vulnerabilidades de un programa informático (como Windows).

Al lanzar un exploit dirigido, es posible tomar el control completo de una PC, pero también descubrir rápidamente las contraseñas de un sitio web o acceder ilegalmente a bases de datos y documentos, sin siquiera tener que ingresar la contraseña de acceso. Este tipo de amenazas pueden ser muy peligrosas para los datos personales y para la integridad del sistema operativo, por lo que se recomienda actualizar Windows automáticamente.

Software espía

Software espía es un software que espía la actividad del usuario en la computadora y en Internet.

Este tipo de malware recopila datos de usuarios distintos de la PC sin que se note, a menudo trabajando junto con un programa legítimo o como un componente secundario de un antivirus deficiente. Una vez activado, el spyware monitoreará todo lo que hacemos en la pantalla, guardando contraseñas y datos de acceso a los sitios.

En otro artículo, yo mejor Anti-malware para encontrar incluso spyware oculto

Adware

Adware es un término derivado de «publicidad» que es publicidad, por lo tanto identifica el malware que lleva anuncios engañosos o invasivos.

Cuando descarga un programa gratuito, puede aparecer una barra publicitaria o se pueden abrir ventanas publicitarias extrañas: se trata de Adware. El adware en sí no es peligroso y puede tolerarse a menos que genere demasiada publicidad, lo que moleste al usuario al usar el programa. En estos casos son detectados por anti-malware. Para gestionarlos y eliminarlos podemos leer nuestra guía mejores programas antispyware y adware.

Rootkit

Un rootkit es un componente del sistema operativo que debe cargarse cuando se inicia la computadora y que requiere acceso completo.

Si hemos instalado un rootkit por error, el problema es muy grave porque se carga y se esconde en un proceso legítimo. La mayoría de los antivirus gratuitos no detectan rootkits, por lo que, para protegerse, debe realizar escaneos manuales con otro software de seguridad (más detalles en la publicación en Hijackthis protección anti-rootkit. Afortunadamente, un malware rootkit no se instala solo, sino que lo transporta un exploit o un troyano, por lo que si tiene un antivirus con protección en tiempo real, debe evitar que se ejecuten.

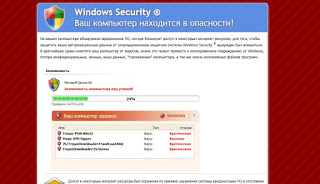

Pícaros / Scareware

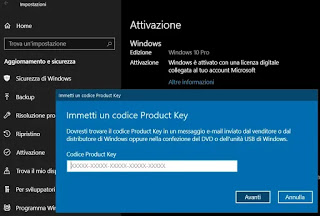

LA AntiSpyware deshonesto o AntiVirus pícaro son programas falsos que pretenden ser software de seguridad, que muestran ventanas de escaneo ficticias y mensajes de compra cada segundo.

Estos programas falsos anuncian que la PC está llena de virus (lo cual es absolutamente falso) y es posible eliminarlos solo comprando el programa. En casos severos, la PC puede dejar de funcionar hasta que se realice la compra. En otro artículo he informado de un excelente programa para eliminar antivirus falsos de su computadora.

Secuestro de datos

El ransomware es actualmente el malware más peligroso podemos encontrarnos!

Este peligroso malware encripta los datos personales de los usuarios o bloquea toda la PC con una pantalla de advertencia, tomando como rehén a la computadora hasta que se pague el rescate a través de un servicio anónimo. Incluso si eliminamos el ransomware, difícilmente podremos recuperar los datos cifrados.Por tanto, es mejor prestar la máxima atención y navegar por Internet sólo con una protección eficaz, ya que nunca como en este caso «más vale prevenir que curar».

Cryptomalware

Una nueva amenaza que se cierne sobre nuestras computadoras es la cryptomalware, es decir, un virus capaz de generar criptomonedas mediante la explotación de nuestros ordenadores o capaz de robar las carteras de criptomonedas que guardamos en el PC.

Sin darnos cuenta, algunos sitios y programas instalan un pequeño minero oculto, capaz de usar nuestra tarjeta de video para minar criptomonedas (para pasar a los delincuentes). Un poderoso cryptomalware roba las criptomonedas almacenadas en nuestras computadoras, vaciando nuestros bolsillos «virtuales» de estas nuevas formas de dinero (cuyos precios están subiendo cada vez más).

Para saber más podemos leer nuestra guía. ¿Qué son las criptomonedas, Bitcoin y otras monedas digitales?.

Conclusiones

Hoy en día, casi ya no existen esos desastrosos malware del pasado como Blaster o Sasser que comprometían por completo las funciones de la computadora al obligar al usuario a formatear. Hoy en día, los métodos de infiltración de virus están orientados principalmente al robo de datos a través de troyanos, exploits, keyloggers y spyware que son instalados por usuarios sin experiencia.

En los últimos años ha habido una evolución en la forma de diseñar virus que ya no se propagan individualmente. El caso típico es el de una PC atacada por un troyano o un exploit o un gusano que instala una puerta trasera para acceder a la PC en la que luego instalar un keylogger, un rootkit, un spyware u otro. Esto le dará al pirata informático acceso completo a la computadora, que podrá leer todas las contraseñas y otros datos personales y podrá usar esa computadora a voluntad.

Después de esta explicación, debería ser más fácil comprender si su PC está suficientemente protegida contra todas las amenazas o si necesita instalar protecciones adicionales. Antivirus completo y actualizado como Kaspersky, ESET, Avast, Avira, AVG, MSE (ver mejor antivirus gratuito y anti-malware como HitmanPro, Malwarebytes Anti-Malware y SUPERAntiSpyware (mencionado en la guía general para eliminar cualquier malware de su computadora) debería ser suficiente para la protección general de la PC.

¿Solucionó tu problema??