Pasos fundamentales para proteger su red doméstica del acceso no autorizado. Cómo desactivar funciones vulnerables y navegar sin riesgos

El módem proporcionado por el operador telefónico suele sacarse de la caja, conectarse a la toma de corriente y olvidarse en un rincón de la casa. Los proveedores configuran estos dispositivos con un objetivo en mente: hacerlos funcionar de inmediato para evitar llamadas de atención al cliente. La protección de la privacidad y el aislamiento de amenazas externas pasan a un segundo plano. Dejar intactas las configuraciones de fábrica expone las cámaras internas, las computadoras y los datos personales a un escaneo continuo por parte de robots maliciosos.

Los dispositivos entregados en préstamo para su uso a menudo esconden problemas relacionados con firmware obsoleto y funciones para compartir activadas por defecto. Muchos operadores bloquean las interfaces para evitar que los usuarios cambien parámetros avanzados, lo que los obliga a conformarse con barreras ineficaces. Recuperar el control de su hardware se convierte en la única forma de evitar que la conexión de su hogar se convierta en una puerta abierta a Internet.

Los enrutadores Wi-Fi 7 más potentes, puertos de 10 Gigabit para fibra ultrarrápida

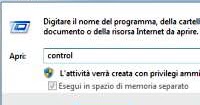

1) Accede al panel de control

Tras conectar el módem con todos los cables y haberlo encendido, inmediatamente tendremos que acceder al panel de control para ver si la conexión a Internet está configurada correctamente y acceder a los ajustes de Wi-Fi.

Para este paso siempre recomendamos utilizar un portátil conectado vía Ethernet al nuevo router, para poder configurar todo sin tener que conectarse a la red Wi-Fi predeterminada que ofrece el dispositivo (a menudo proporcionada sin contraseña de acceso y con un nombre extraño).

Una vez conectado un portátil mediante cable Ethernet, accedemos al sistema operativo, abrimos cualquier navegador (Chrome o Edge también está bien) y escribimos una de las direcciones IP de acceso en la barra de direcciones (arriba):

- 192.168.1.1

- 192.168.0.1

- 192.168.1.254

Si no podemos iniciar sesión con una de estas direcciones, le recomendamos consultar el manual de usuario del enrutador para identificar el inicio de sesión o la dirección IP. utilizar el símbolo del sistema de Windows para descubrir la dirección IP de la puerta de enlace.

El usuario y contraseña para acceder al panel de administración del módem presente debajo del cuerpo del módem o en el manual del usuario. Normalmente el nombre de usuario y la contraseña son administración–administración pero si no funciona podemos consultar el lista de inicios de sesión y contraseñas predeterminados para módems.

Algunos enrutadores también permiten elegir su contraseña personal en el primer inicio, para poder generar una más segura en lugar de la simple «admin»: elegimos una contraseña que sea lo suficientemente larga pero que podamos recordar fácilmente (ya que para restablecerlo requiere un reinicio total del módemcon pérdida de todas las personalizaciones).

Luego de ingresar las credenciales correctas, nos dará la bienvenida la pantalla de bienvenida del panel de configuración del enrutador.

Reemplazar las credenciales de administración

El error más común es confundir la clave de la red inalámbrica con la contraseña de acceso al panel de control. La etiqueta pegada debajo del dispositivo casi siempre muestra ambas credenciales en texto claro. Cualquier persona con acceso físico a la habitación, como un huésped, un mensajero o un trabajador, puede fotografiar esa etiqueta en un instante.

Una vez dentro del panel, al escribir la dirección IP local en el navegador, un atacante puede desviar el tráfico de Internet o abrir puertos al exterior. Es obligatorio cambiar inmediatamente la contraseña de administración predeterminada por una cadena compleja. Muchos ataques automatizados prueban combinaciones estándar de varios fabricantes para tomar el control de los dispositivos domésticos y evadir los filtros básicos.

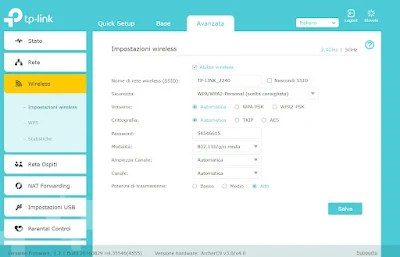

Deshabilite protocolos vulnerables y abra puertos

Las comodidades de conexión rápida son el talón de Aquiles de las redes modernas. El sistema WPSDiseñado para conectar impresoras o repetidores con solo presionar un botón, utiliza un PIN de ocho dígitos. El software de descifrado tarda sólo unos minutos en adivinar este código mediante ataques de fuerza bruta, evitando por completo la contraseña maestra de WiFi. La opción WPS debe buscarse en la configuración inalámbrica y desactivarse sin dudarlo.

Otro servicio que debemos desactivar inmediatamente se llama UPnP. Esta característica permite que las aplicaciones y consolas de juegos abran de forma independiente los puertos internos del firewall para comunicarse con el exterior. Una computadora infectada con malware puede aprovechar UPnP para convertir el dispositivo doméstico en un nodo de ataque y recibir comandos de servidores remotos. Al deshabilitar este elemento, cada apertura de puerta deberá ser aprobada y configurada manualmente por el usuario.

Cerrar las lagunas del puerto USB compartido

Muchos dispositivos modernos tienen puertos USB en la parte posterior, diseñados para conectar discos duros o impresoras y compartirlos con todos los ordenadores conectados a WiFi. Los fabricantes suelen implementar protocolos de intercambio de archivos obsoletos para garantizar la compatibilidad con sistemas operativos más antiguos. Dejar el uso compartido habilitado a través de SMBv1 equivale a invitar al ransomware a cifrar todos los documentos en sus discos de red.

Si no está utilizando un disco duro conectado directamente al módem, las funciones del servidor Samba, FTP y DLNA Media Server deben desactivarse desde el panel de control. Mantener estos servicios activos sin usarlos innecesariamente expone la infraestructura local a vulnerabilidades conocidas que nunca se corrigen mediante actualizaciones.

Verifique la exposición externa de la red.

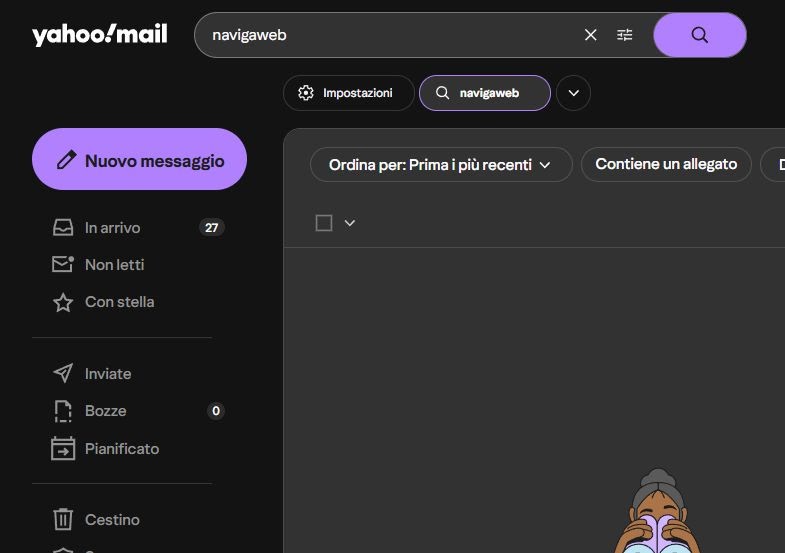

No basta con cambiar las opciones internas para asegurarse de ser invisible desde el exterior. Algunos modelos dejan habilitada la respuesta de ping, permitiendo que cualquiera sepa que nuestra dirección de red está activa y lista para recibir solicitudes. Para probar el cierre efectivo de todas las vías de comunicación, seguimos la ruta Navigaweb conectándonos a una antigua pero insuperable herramienta de auditoría en línea.

El sitio se llama Escudos ¡ARRIBA! y está gestionado por investigadores de Gibson Research Corporation. Al presionar el botón de prueba de puertos comunes, el sistema simula un escaneo agresivo hacia nuestra red. Un resultado perfecto muestra todos los bloques de color verde, lo que indica sigilo o modo sigiloso. La aparición de bloques rojos o azules indica que el firewall interno no puede rechazar conexiones externas.

Elija el estándar criptográfico apropiado

El tipo de cifrado establecido para la transmisión de datos por aire determina la resistencia de la red a los espías. Establecer la redacción correcta marca la diferencia entre una transmisión blindada y una que pueden leer los vecinos equipados con software malicioso.

- WPA3 indica la norma más reciente y efectiva. Previene ataques basados en diccionarios bloqueando intentos repetidos de adivinar la clave. Debe seleccionarse si todos los teléfonos inteligentes y computadoras domésticas admiten redes de nueva generación.

- WPA2-AES representa la alternativa segura para dispositivos más antiguos que no pueden conectarse a WPA3. El cifrado AES ofrece un nivel sólido de protección, siempre que utilice una frase de contraseña de al menos dieciséis caracteres mixtos.

- TKIP y WEP debe evitarse en todas las circunstancias. Muchos enrutadores baratos todavía ofrecen modo mixto WPA/WPA2 TKIP. Estas siglas esconden algoritmos defectuosos durante décadas, que ralentizan drásticamente la velocidad del ancho de banda y hacen que la conexión sea interceptable con programas gratuitos en apenas unos minutos.

Aislar la domótica en una red separada

Las bombillas inteligentes, los robots aspiradores y las cámaras baratas rara vez reciben actualizaciones de sus fabricantes chinos. Estos pequeños dispositivos se convierten en el objetivo ideal para quienes intentan infiltrarse en la red principal. Afortunadamente, casi todos los sistemas ofrecen la opción de crear una red de invitados adicional.

La activación de esta segunda transmisión inalámbrica genera un canal completamente aislado. En este perímetro deben estar conectados todos los aparatos domóticos. Si un ciberdelincuente pirateara el software de un enchufe inteligente, se vería confinado en este espacio virtual separado, sin posibilidad de acceder al ordenador donde guardamos nuestros documentos bancarios o al NAS de la empresa.

Filtrar contenido cambiando los servidores DNS

Los ISP establecen sus propios traductores de direcciones de Internet para monitorear el tráfico y hacer cumplir los bloqueos gubernamentales. Cambiar los servidores DNS directamente dentro de la configuración LAN brinda un doble beneficio: acelera la resolución del sitio y agrega un escudo formidable contra las estafas.

En lugar de dejar los servidores predeterminados, ingrese las direcciones IPv4 e IPv6 de cuádruple9 garantiza el bloqueo preventivo de dominios peligrosos. Esta organización suiza sin fines de lucro analiza las solicitudes en tiempo real y bloquea los dispositivos para que no lleguen a sitios conocidos por distribuir virus o campañas de phishing. El filtro interviene en sentido ascendente, protegiendo simultáneamente todas las tabletas y televisores conectados en casa sin obligar a instalar aplicaciones adicionales en los dispositivos individuales.

Para obtener más información, podemos leer nuestras guías sobre cómo configurar el módem para TIM, Fastweb, Vodafone, Wind y como hacerlo Configuración de parámetros de conexión de ONT y fibra óptica..

Otras configuraciones de seguridad

Ahora que las redes inalámbricas también están listas, usemos el panel de configuración para configurar (cuando sea posible) otras configuraciones para aumentar la seguridad de las conexiones Wi-Fi:

- activar la red de invitados: podemos crear otra red Wi-Fi para reservar a los invitados que lleguen a casa, para que puedan conectarse en una red separada de los dispositivos privados;

- bloquear direcciones Mac: para aumentar la seguridad también podemos aplicar un filtro de dirección MAC permitir que solo se conecten dispositivos autorizados;

- Habilitar nombre de red invisible: desde módems modernos también podemos desactivar el envío del nombre de la red (es decir, el SSID) que por lo tanto le permite no mostrar su red al exterior (solo aquellos que conocen el nombre de la red podrán ingresarlo manualmente para conectarse).

- Desactivar la gestión remota. Siempre debes verificar a qué opciones llamas Gestión Remota o acceso WAN están estrictamente discapacitados. El panel de configuración solo debe responder a aquellos conectados físicamente al cable Ethernet o WiFi local.

- Actualizaciones periódicas de firmware. Los módems propietarios deben actualizarse periódicamente descargando los archivos del sitio web del fabricante. Los dispositivos proporcionados por los operadores se actualizan automáticamente todas las noches, pero estos parches a menudo cierran fallas críticas varios meses después de que se descubrió públicamente la vulnerabilidad.

Si tememos que alguien ya haya entrado en nuestra red, te sugerimos leer cómo ver las IP conectadas a la red Wi-Fi desde Android o iPhone.

En otra guía te mostramos el Principales opciones del módem Wifi: acceso y configuración vía web que podemos utilizar para mejorar la experiencia de navegación.

En otro artículo te hablamos de Programas gratuitos para diagnóstico y resolución de problemas de red. y como resolver manualmente errores de configuración en una red doméstica.