Uno de los errores más preocupantes que pueden encontrar los visitantes del sitio es la alerta de seguridad. Con todos los ataques de fuerza bruta, malware y denegación de servicio, es extremadamente importante que los usuarios de Internet puedan navegar y comprar de forma segura. Si su sitio muestra la advertencia ERR_SSL_OBSOLETE_VERSION, los visitantes no podrán acceder a su sitio sin hacer clic en el enlace del error que básicamente les dice que no regresen.

En esta publicación, repasaremos qué es la advertencia ERR_SSL_OBSOLETE_VERSION y qué pasos puede seguir para solucionarla. También le mostraremos cómo probar estos parches localmente en los dos servidores web más populares: Apache y NGINX. Vamos a rockearlo.

¿Qué es la advertencia ERR_SSL_OBSOLETE_VERSION?

La advertencia ERR_SSL_OBSOLETE_VERSION es el mensaje de error que ven los visitantes de su sitio si su certificado de seguridad utiliza una versión obsoleta, como TLS 1.0 o 1.1. A partir de Chrome 72, estas versiones ya no eran compatibles.

¿Qué es TLS y SSL?

Transport Layer Security (TLS) es un protocolo de seguridad de Internet que permite la autenticación y la entrega segura de contenido a través de Internet. Por ejemplo, hace que cosas como usar una tarjeta de crédito para compras o llenar solicitudes de empleados con información confidencial en sitios web sean seguras.

Secure Socket Layers (SSL) es un método obsoleto para cifrar la conexión entre el cliente y el servidor y ha sido reemplazado por el nuevo método TLS. La diferencia entre TLS y SSL en estos días es realmente solo una cuestión de terminología. La mayoría de la gente todavía usa el término SSL aunque TLS es en realidad el protocolo en uso.

¿Por qué debería preocuparse por TLS si tiene SSL?

Como se mencionó anteriormente, su sitio web es técnicamente No estoy usando SSL al menos ya En general, todos los certificados SSL son Realmente Certificados TLS en la actualidad. La mayoría de los proveedores de alojamiento todavía usan el término certificado SSL debido a la publicidad que genera, pero usan TLS debido a su seguridad y velocidad.

Cómo la actualización de la versión TLS del servidor puede corregir ERR_SSL_OBSOLETE_VERSION

En 2019, Google anunció que renunciaría a TLS 1.0 y 1.1 en Chrome debido a fallas de seguridad. Desde el estreno TLS 1.3 en 2018Chrome requiere al menos la versión 1.2 para mostrar sitios sin previo aviso. Como resultado, todos los sitios web que utilizan versiones anteriores de TLS reciben el desagradable mensaje ERR_SSL_OBSOLETE_VERSION. El uso de versiones TLS no compatibles es peligroso, no solo para su sitio web, sino también para sus visitantes.

La mayoría de los principales navegadores ahora admite TLS 1.3 (excluyendo IE) y sus seguridad de transporte predeterminada para Googleyoutube y netflix a partir de 2020 incl. TLS 1.3 ofrece no solo un mayor nivel de seguridad, sino que también transfiere datos mucho más rápido. Por ejemplo, TLS 1.3 tarda la mitad de tiempo en transferir datos desde el navegador del usuario al servidor que TLS 1.2. Además, otros protocolos de Internet, como HTTPS, SMTP y POP3 (utilizados para el correo electrónico), ya utilizan versiones más nuevas de TLS. Incluso si no recibe una advertencia en su sitio, asegúrese de que esté ejecutando TLS 1.2 o superior. La seguridad de tu sitio web depende de ello.

Cómo arreglar ERR_SSL_OBSOLETE_VERSION en Chrome

Si ya ve este error en Chrome cuando intenta acceder a su sitio web, es probable que se esté ejecutando en una versión de TLS desactualizada. Solucionar este problema requerirá diferentes métodos que, en última instancia, dependen de su proveedor de alojamiento específico. Sin embargo, un excelente lugar para comenzar es averiguar qué versión de TLS se está ejecutando en su sitio.

¿Cómo saber qué versión de TLS se está ejecutando en su sitio?

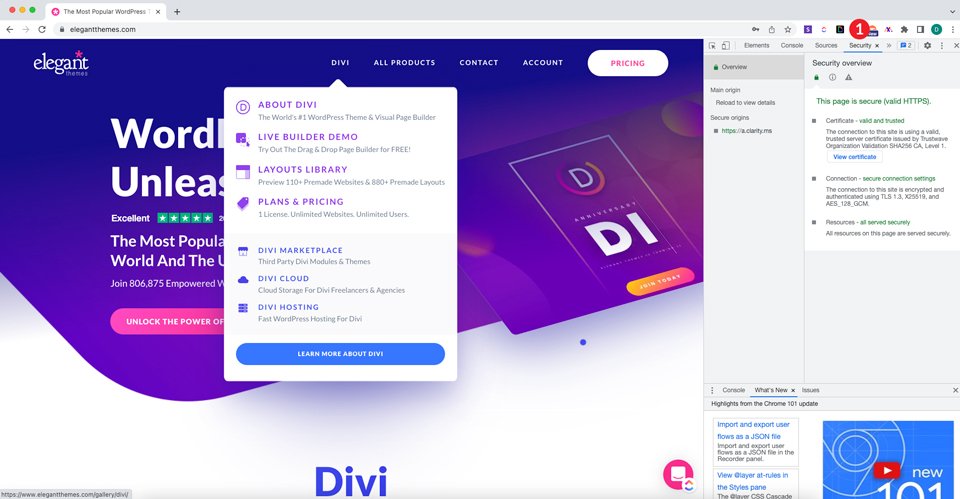

Puede acceder a esta información en Chrome usando las herramientas para desarrolladores y un atajo de teclado. prensa Comando + Opción + C teclas (en Mac) o Control + Mayús + C (en Windows y Linux). Luego haga clic seguridad Correa. Aparecerá una pantalla que mostrará la versión de TLS que se está ejecutando en su sitio.

¿Cómo encontrar la versión TLS del host/servidor de su sitio web?

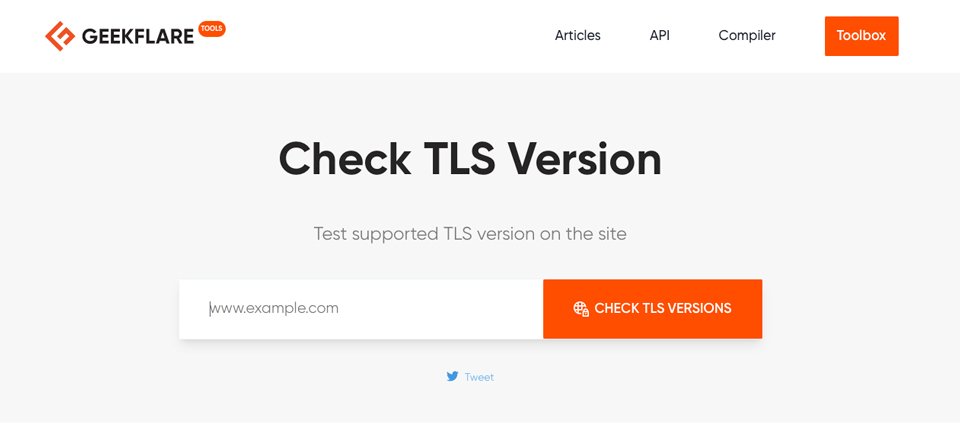

Antes de ponerse en contacto con el host o realizar cambios en los archivos del host web, es una buena idea verificar que el servidor host admita TLS 1.2 o 1.3. Puede lograr esto visitando Controlador TLS Geekflare. Ingrese la URL de su host y haga clic en Enviar. Cuando aparezcan los resultados, desplácese hacia abajo hasta que vea los protocolos instalados. Busque TLS 1.2 y 1.3. Si son compatibles, verá que sí junto a ellos.

Póngase en contacto o actualice su proveedor de alojamiento

Después de verificar que su sitio y/o servidor está utilizando una versión de TLS desactualizada, la solución más simple para el error ERR_SSL_OBSOLETE_VERSION es comunicarse con su proveedor de alojamiento para determinar si su versión de TLS se puede actualizar. Cambiar de TLS 1.0 o 1.1 a TLS 1.2+ resolverá su problema. Si eso no es posible, es hora de comenzar a buscar un nuevo host para su sitio web.

Realizamos algunas pruebas en algunos de los mejores proveedores de alojamiento para probar la capacidad de su servidor para admitir TLS 1.3. Siteground, WP Engine, Pressable, Flywheel, Bluehost y Cloudways son compatibles con esto. Entonces, si está alojando con alguno de estos proveedores, probablemente no verá el error ERR_SSL_OBSOLETE_VERSION. Sin embargo, debemos tener en cuenta que el hecho de que un proveedor de alojamiento pueda admitir la última versión de TLS no significa que realmente lo admitan. Algunos servidores web todavía usan 1.1 de forma predeterminada, lo cual no es bueno. Por lo tanto, es importante verificar qué versión está instalada actualmente en su sitio.

Probando la corrección del error ERR_SSL_OBSOLETE_VERSION en el servidor local

Si desea verificar si la actualización de la versión TLS corrige el error ERR_SSL_OBSOLETE_VERSION para su sitio web, siempre puede probarlo en un servidor local.

Si está utilizando WordPress, lo más probable es que su proveedor de alojamiento utilice servidores web Apache o NGINX. A los efectos de este tutorial, utilizaremos el servidor local y MAMP Pro para editar nuestros archivos SSLProtocol en Apache y NGINX para deshabilitar TLS 1.0 y 1.1. Luego habilitaremos la compatibilidad con TLS 1.2 y 1.3. Si está usando una computadora con Windows, puede seguirnos usando WAMP hacer la misma tarea.

Nos gustaría reiterar que se comunicará con el host para confirmar que es compatible con TLS 1.2 o 1.3. Hacer cambios en los protocolos SSL sin el soporte adecuado romperá el certificado SSL.

Cómo actualizar la versión TSL en Apache con Mamp Pro

Si está utilizando MAMP Pro para este tutorial, asumiremos que ya sabe cómo crear un sitio de WordPress e instalar SSL. Si necesita consejos sobre cómo hacer esto, consulte nuestra Guía definitiva de MAMP Pro para usuarios de WordPress.

¿Cómo deshabilitar TLS 1.0 y 1.1 en Apache?

Para deshabilitar TLS 1.0 y 1.1 en Apache, debe editar el archivo de configuración que incluye SSL para su servidor web. Dependiendo de la plataforma que esté utilizando, este archivo puede estar en diferentes lugares.

En la ubicación predeterminada, Apache probablemente se encuentre aquí:

/usr/local/apache2/conf/extra/httpd-ssl.conf

Si está utilizando un servidor Ubuntu/Debian, es probable que el archivo se encuentre aquí:

/etc/apache2/mods-enabled/ssl.conf

Finalmente, si está ejecutando un servidor local en macOS a través de MAMP Pro (como nosotros), encontrará el archivo aquí:

/mamp/conf/apache/extra/httpd-ssl.conf

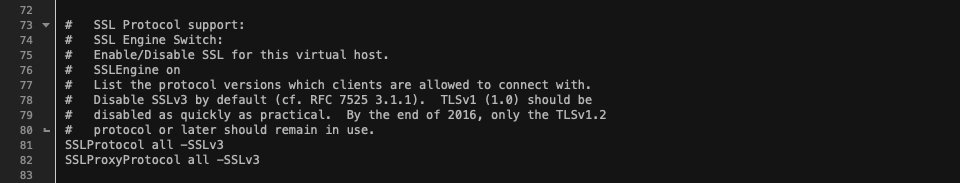

Entonces busca Sección de soporte SSLque constará de varias líneas de código. Esta es la configuración predeterminada para su archivo httpd-ssl.conf:

Para determinar qué protocolos están habilitados, mire las últimas dos líneas de código.

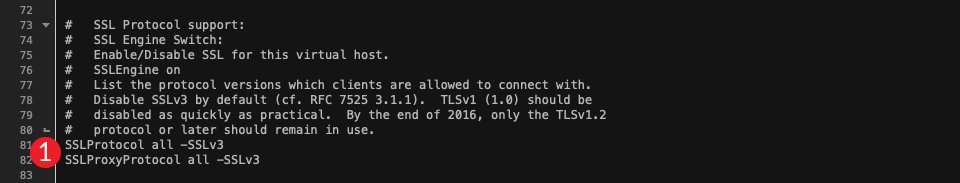

Tendremos que decirle a Apache que solo ejecute TLS 1.2 o versiones posteriores. Por el momento todas las versiones están habilitadas. Para cambiarlo, cambiarás Protocolo SSL todos -SSLv3 Protocolo SSL todos -SSLv3 a lo siguiente:

SSLProtocol TLSv1.1 TLSv1.2

El archivo ahora debería verse así:

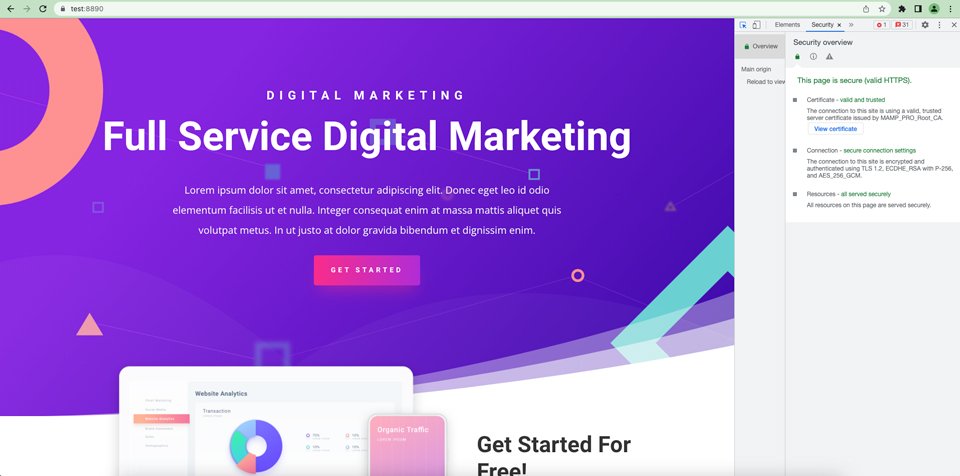

El último paso es reiniciar el servidor. Después de que el servidor se reinicie, abre tu sitio en una ventana de incógnito. La advertencia ERR_SSL_OBSOLETE_VERSION debería desaparecer. Abra su sitio web y utilice las herramientas de desarrollo para ver la configuración de seguridad.

Cómo actualizar la versión TLS en NGINX con Mamp Pro

Para actualizar SSLProtocol en el servidor web NGINX, debe ubicar los archivos de configuración de su sitio. También puede estar en el archivo de configuración base de NGINX, al igual que en MAMP Pro. Para editar el archivo con MAMP, vaya a mamp / conf / nginx / nginx.conf. Abra el archivo con un editor de texto/HTML. Estamos usando BBedit para este tutorial, pero cualquier editor servirá. Si no está utilizando MAMP Pro, el archivo nginx.conf generalmente se encuentra en /etc/nginx/nginx.conf.

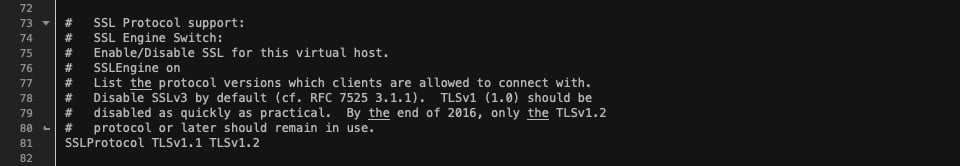

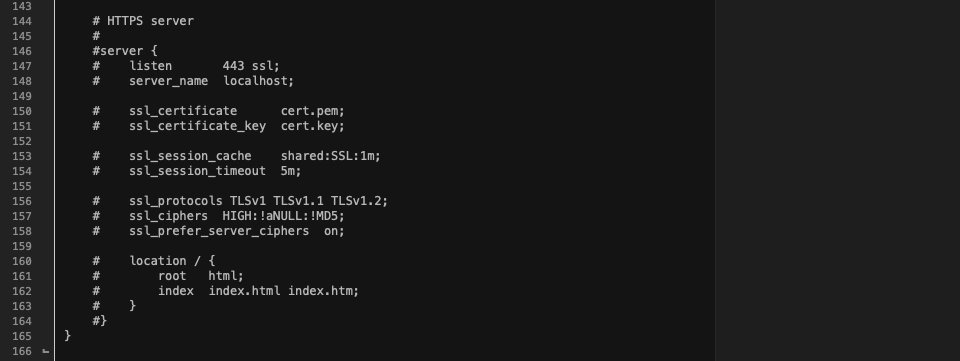

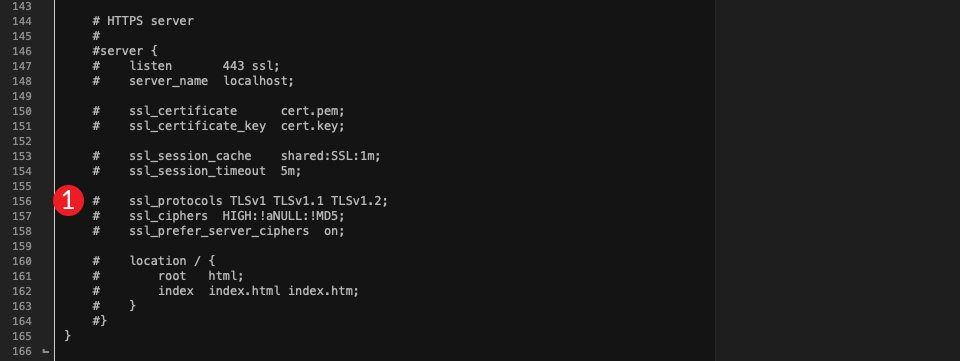

Desplácese hacia abajo hasta que vea una línea que comienza con protocolos_ssl. Si tiene todas las versiones de TLS habilitadas, su archivo se verá así:

Como puede ver, TLS 1.0, 1.1 y 1.2 están habilitados pero no hay compatibilidad con 1.3. Para cambiarlo, querrás cambiarlo protocolos_ssl TLSv1 TLSv1.1 TLSv1.2; a lo siguiente:

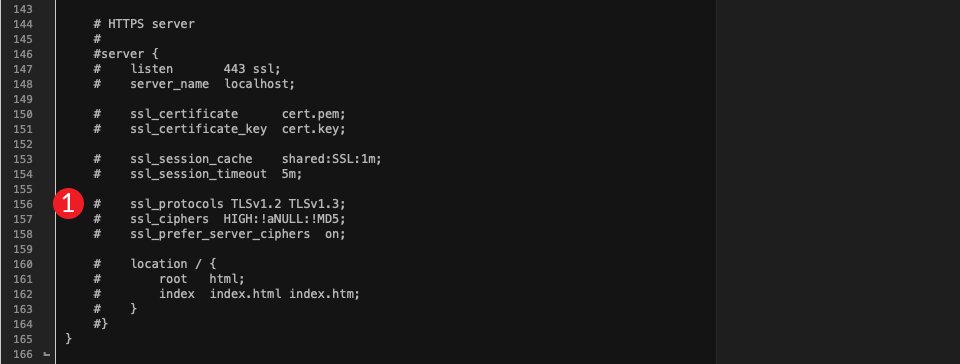

ssl_protocols TLSv1.2 TLSv1.3;

El archivo ahora debería verse así:

Su servidor ahora solo debería usar TLS versión 1.2 y 1.3. Para confirmar, reinicie el servidor y abra el sitio en Chrome. Verifique su configuración con las herramientas de Dev Inspector. Como se mencionó anteriormente, puede hacer esto presionando Comando + Opción + C teclas (en Mac) o Control + Mayús + C (Windows y Linux), y luego haciendo clic en seguridad Correa.

Nos gustaría mencionar que los ajustes en su configuración predeterminada pueden ser sobrescritos por el bloque de servidor de dominio único. Si implementó nuestra revisión y todavía recibe la advertencia ERR_SSL_OBSOLETE_VERSION, podría ser la causa raíz.

envolviendo las cosas

Dado que los problemas de seguridad crecen a un ritmo acelerado, es importante mantener su sitio actualizado con las últimas versiones de TLS. Sabemos que los errores del navegador pueden ser una experiencia frustrante, especialmente si no sabe qué hacer para corregirlos. Puede confirmar el problema con herramientas como Chrome Dev Tools y Geekflare TLS Checker. Pero, lamentablemente, la solución al problema es actualizar la versión TLS, lo que solo se puede hacer a nivel de servidor. Por lo tanto, es mejor consultar con su servidor web o actualizar su proveedor de alojamiento si es necesario para asegurarse de que sea compatible con las nuevas versiones de TLS. También puede ser útil probar versiones más nuevas de TLS en su sitio localmente en los servidores web Apache y NGINX. Esto ayudará a garantizar que sus usuarios no se enfrenten a la molesta advertencia ERR_SSL_OBSOLETE_VERSION cuando implemente estos cambios.

¿Alguna vez te has encontrado con el error de advertencia ERR_SSL_OBSOLETE_VERSION en Chrome? Si es así, sigue leyendo en la sección de comentarios a continuación.

Foto destacada valeriya kozoriz, Funtap / shutterstock.com