Encuentra procesos sospechosos y conexiones espía en Windows. Guía de herramientas gratuitas para el análisis manual del sistema y la eliminación de malware invisible

Sucede que el ventilador del ordenador empieza a girar al máximo sin motivo alguno, que el cursor del ratón tiene microtirones imperceptibles o que la conexión se ralentiza de repente. La reacción instintiva es iniciar un análisis antivirus completo, pero a menudo el resultado es un tranquilizador pero inútil «No se detectaron amenazas». Muchos códigos maliciosos modernos, como los criptomineros, el software espía y los registradores de pulsaciones de pulsaciones, están programados para entrar en modo de suspensión cuando detectan un análisis activo o para inyectarse en procesos legítimos de Windows, volviéndose invisibles para las comprobaciones automáticas. Depender únicamente de las suites de seguridad ya no es suficiente; debes aprender a leer los signos vitales del sistema operativo para defenderte de intrusiones silenciosas.

LEA TAMBIÉN: El mejor antimalware gratuito para encontrar también virus ocultos

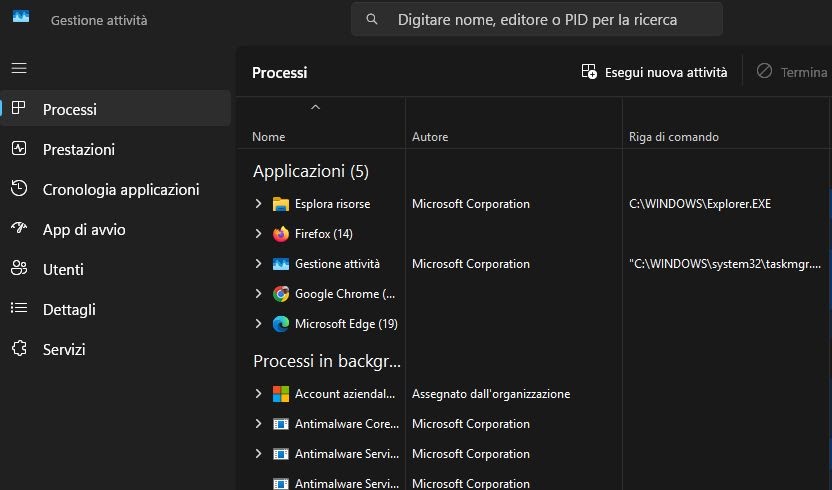

Análisis preliminar con Gestión de Actividades

Antes de descargar software externo, Windows ya dispone de las herramientas para una comprobación inicial, pero la información básica está oculta de forma predeterminada. El Administrador de tareas debe configurarse correctamente para que sea útil.

Prensado CTRL + MAYÚS + ESC se abre Gestión de actividades. Moviéndose por la pestaña Detalles (ojo, no en la pestaña «Procesos» que es demasiado simplificada), hay que hacer clic derecho en la barra del encabezado de la columna y elegir Seleccionar columnas. Aquí necesitas activar dos elementos:

- línea de comando: revela la ruta exacta en el disco desde donde se inicia un programa.

- Autor: muestra qué empresa firmó digitalmente el ejecutable.

un proceso llamado chrome.exe o svchost.exe parece legítimo a primera vista. Sin embargo, si la columna línea de comando indica que la ejecución comienza desde una carpeta temporal (como C:\Users\Nome\AppData\Local\Temp) en lugar de los cánones C:\Program Files o C:\Windows\System32Es casi seguro que estemos ante malware. De manera similar, si la columna Signatario aparece en blanco o informa «No se puede verificar» para un supuesto proceso del sistema, esto es una señal de alerta que requiere una investigación inmediata.

Process Explorer: la prueba de fuego con VirusTotal

Cuando el malware utiliza técnicas avanzadas de encubrimiento, Activity Manager muestra sus limitaciones. La herramienta de referencia para el análisis forense inmediato es Explorador de procesos de la suite Sysinternals de Microsoft. Es un programa «portátil» que no requiere instalación y muestra la estructura de árbol de los procesos, aclarando quién inició qué.

La función determinante de esta herramienta se encuentra en el menú Opciones > VirusTotal.com > Comprobar VirusTotal.com. Al activarlo, el software envía el hash (la huella digital única) de cada proceso en ejecución a la base de datos de VirusTotal. En unos segundos aparecerá una columna con una puntuación (por ejemplo, 0/70). Si un proceso aparentemente inofensivo obtiene incluso un valor de 3/70 o más, al hacer clic en el número se abrirá el informe detallado de amenazas. Es la forma más rápida de desenmascarar agentes maliciosos que utilizan nombres de archivos robados de Windows.

Monitorizar conexiones con Portmaster

Un PC infectado casi siempre necesita comunicarse con el exterior, tanto para enviar datos robados como para recibir comandos de un servidor remoto (C&C). Si bien herramientas históricas como TCPView son válidas, hoy existe una solución de código abierto más moderna y completa: Capitán de puerto.

A diferencia de los firewalls clásicos que bombardean al usuario con ventanas emergentes, Portmaster ofrece una vista gráfica de todas las conexiones entrantes y salientes. Le permite ver en tiempo real si un proceso que no debería utilizar Internet (como el Bloc de notas o un visor de fotografías) está enviando paquetes de datos a países extranjeros. Si nota actividad constante en la red desde un ejecutable desconocido, Portmaster le permite bloquear esa conexión específica con un solo clic, cortando el «hilo» que conecta el malware con su creador.

Persistencia: busque programas de inicio automático

Para sobrevivir a un reinicio de la computadora, un virus debe escribir instrucciones en algún lugar del sistema. La pestaña «Inicio» de Windows es insuficiente porque sólo muestra una pequeña parte de los puntos de ejecución.

La única herramienta capaz de mapear cada punto de arranque es Ejecuciones automáticas. Una vez iniciado con privilegios de administrador, es recomendable ir al menú Opciones y activar Ocultar entradas de Windows Y Ocultar entradas de Microsoft. Este filtro oculta archivos del sistema certificados, dejando visibles solo a terceros.

Las secciones críticas a inspeccionar son:

- Iniciar sesión: programas que se inician cuando el usuario inicia sesión.

- Tareas programadas: El escondite favorito de los mineros de criptomonedas que se activan en momentos específicos.

- Servicios: servicios en segundo plano que se ejecutan con privilegios elevados.

- Secuestradores de imágenes: Una técnica insidiosa en la que el malware reemplaza al software legítimo en el registro del sistema.

En Autoruns, las líneas resaltadas en rosa indican archivos sin firma digital verificada, mientras que aquellos en amarillo informar archivos faltantes. Si encuentra entradas rosas que apuntan a caminos extraños como AppData o ProgramData con nombres aleatorios (por ejemplo x83jsd.exe), deshabilítelos desmarcando la casilla al lado. Seguir el camino de Navigaweb en esta delicada fase implica precaución: si no estás seguro de qué es un archivo, es mejor buscar su nombre en Internet antes de eliminarlo, para evitar bloquear los controladores necesarios.

Comprobando el archivo Hosts y DNS

Un método de la «vieja escuela», pero aún muy utilizado por el malware para redirigir el tráfico o evitar que el antivirus se actualice, es modificar el archivo Hosts. Se encuentra en el camino C:\Windows\System32\drivers\etc\hosts. Puedes abrirlo con el Bloc de notas.

Un archivo Hosts limpio contiene muchas líneas que comienzan con el símbolo # (comentarios) y algunas líneas activas. Si debajo de las líneas de comentarios ve una lista de sitios web de seguridad (como kaspersky.com, bitdefender.com) asociados con la dirección 127.0.0.1significa que el malware está impidiendo que su PC llegue a esos sitios para descargar herramientas de eliminación. Eliminar esas líneas y guardar el archivo (como administrador) restaurará el acceso.

System Informer: la alternativa de código abierto

Para aquellos que buscan una gestión de procesos aún más profunda que Process Explorer, Informador del sistema (anteriormente conocido como Process Hacker) es la solución más poderosa. Además de los gráficos de CPU y disco, permite buscar cadenas específicas directamente en la memoria RAM.

Esta característica es vital para detectar malware «sin archivos» que no guarda archivos en el disco duro sino que reside únicamente en la memoria volátil. Además, System Informer es excelente para desbloquear, terminar o eliminar archivos que Windows afirma que están «en uso por otro programa», lo que permite la erradicación manual de archivos resistentes.

Otros análisis y peligros

Al proceder a la recuperación manual, existen señales y comportamientos que no se deben ignorar:

- El truco del nombre duplicado: Windows no permite dos archivos con el mismo nombre en la misma carpeta. Si ves un

svchost.exeen una carpeta que no sea Sistema32Definitivamente es malévolo. - Ataques de PowerShell: Si notas el proceso

powershell.exeque consume recursos sin que lo hayas abierto, probablemente esté ejecutando un script oculto. Finalice el proceso y verifique el Programador de tareas. - Exclusiones de antivirus: Verifique la configuración de Windows Defender o su antivirus. El malware inteligente se agrega a sí mismo o a su carpeta a la lista de «Exclusiones» para nunca ser analizado.

- Uso anormal de GPU: Si su PC se ralentiza pero la CPU tiene poca carga, verifique la columna GPU en el Administrador de tareas. El software de minería utiliza la tarjeta de vídeo, dejando libre el procesador para no despertar sospechas inmediatas.

LEA TAMBIÉN: Antivirus portátil y escáner de emergencia contra virus y malware